|

Rekkevidde/Dekning |

Eksempler på Bruk |

| Direkte: NFC |

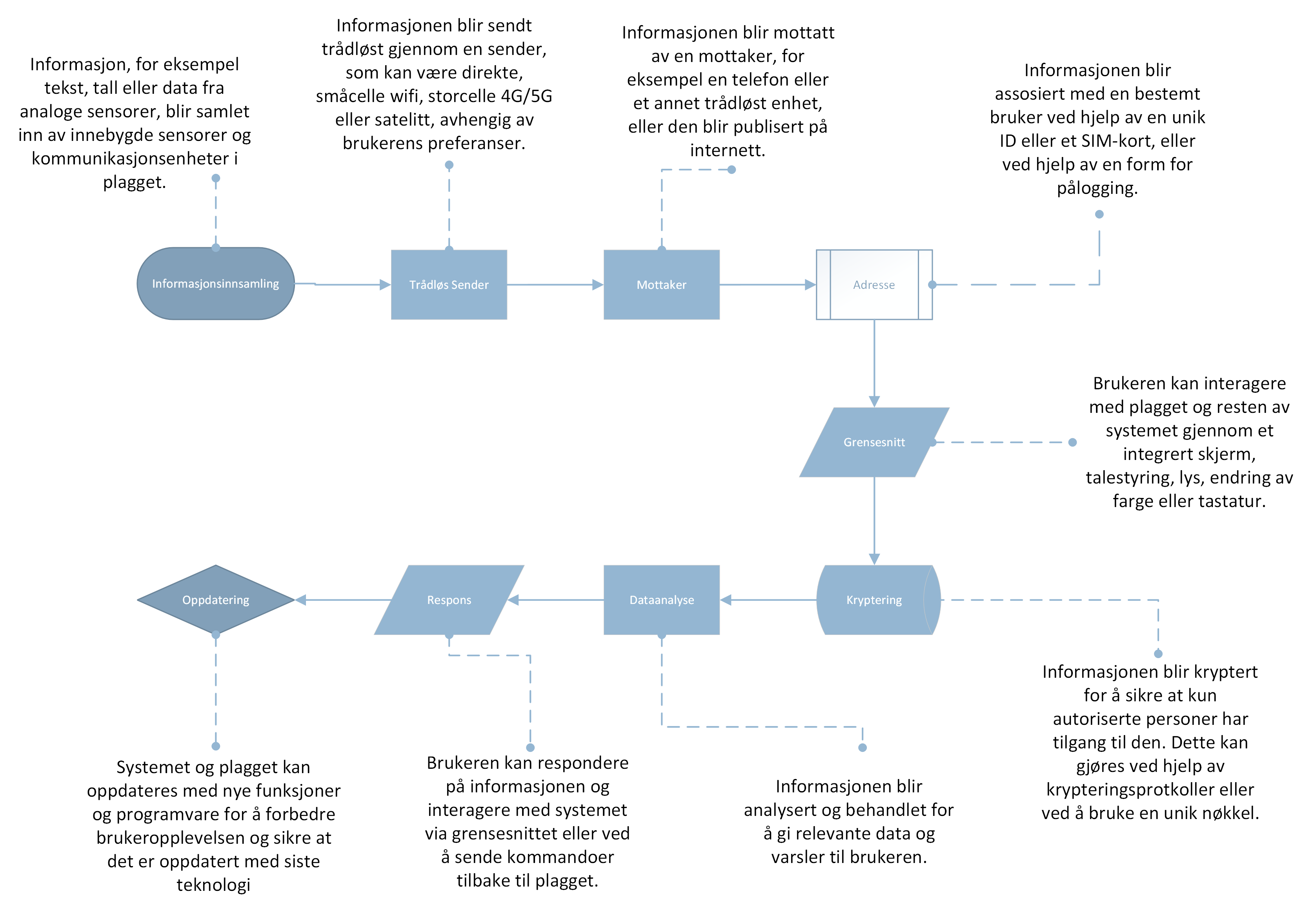

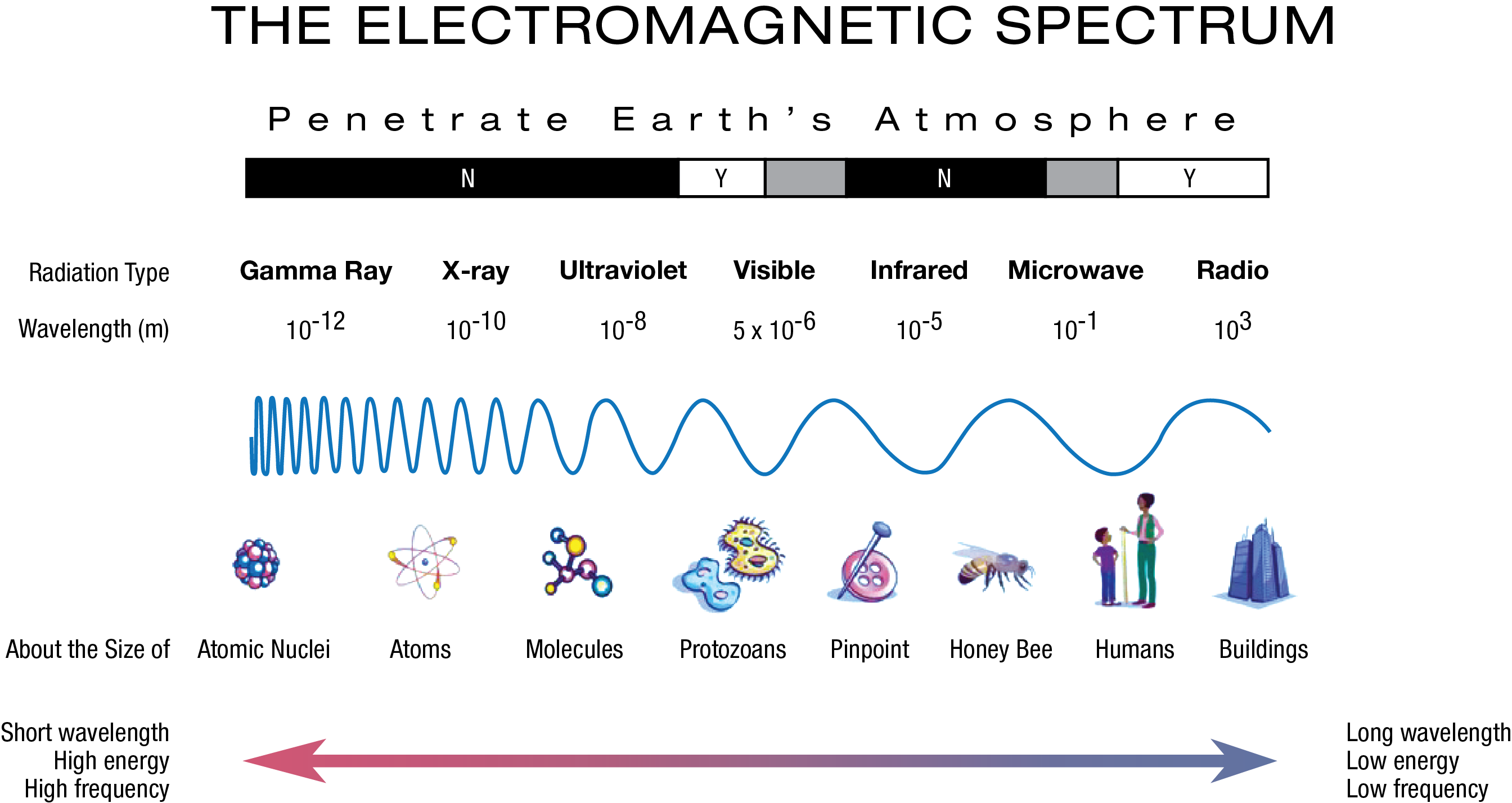

NFC (står for Near Field Communication) bruker radiofrekvenser for å overføre data mellom enheter. Det fungerer ved at to enheter holdes tett inntil hverandre, dekningen er begrenset til et svært små område på noen få centimeter. Dette gjør NFC sikker til å overføre data, siden avstanden mellom enhetene må være svært liten for at kommunikasjonen skal kunne skje. |

Parring av enheter: Den kan brukes til å koble enheter sammen for å overføre data eller å koble til en trådløs høyttaler.

Den kan brukes til å betale transport med mange offentlige transportsystemer, brukeren betaler for billetten med telefonen eller betalingskort med NFC-teknologi.

NFC brukes til mobilbetalingsløsninger som Apple Pay og Google Wallet. Disse løsningene gjør det enkelt å betale med en telefon ved å holde den mot en NFC-aktivert betalingsterminal.

NFC kan også brukes for adgangskontroll. Den kan hjelpe med å sikre adgang inn til bygger ved å lese data fra en NFC-aktivert ID-kort eller telefon.

|

| Bluetooth |

Bluetooth bruker radiofrekvenser på å overføre data mellom enheter, i motsetning til NFC så har Bluetooth en rekkevidde på et område på omtrent 10 meter, dette kan variere avhengig av forholdene og kvaliteten på utstyret som blir brukt. Bluetooth er designet på å være en kortdistansekommunikasjonsmetode, og det er derfor ikke ment å dekke store avstander. |

Bluetooth blir brukt med trådløse hodetelefoner og høyttalere. De bruker Bluetooth for å koble seg til en telefon, bærbar pc eller annen kompatibel enhet for å spille av lyd eller ta lydssamtaler.

Bluetooth kobles også til telefoner for smartklokker, aktivitetsmålere eller bilen din for å overføre data.

Det er også noen Tastaturer og Mus som bruker Bluetooth for å kobles til en datamaskin eller nettbrett trådløst for enklere navigasjon og skriving.

Det er også nyere smart hjem enheter som bruker Bluetooth. Som for eksempel kan Bluetooth brukes til å koble sammen termostaterer, lysbrytere og kameraer, slik at du kan styre og overvåke dem fra en app på telefonen.

|

| Småcelle: WiFi |

Småcelle WiFi eller Small Cell WiFi også kjent som «multi-access point WiFi» eller mest kjent som 5G WiFi, er en type trådløs kommunikasjon som bruker flere mindre, kompakte basestasjoner (celler) for å forbedre dekningen og kapasiteten i et gitt område. Dette skiller seg fra tradisjonelle WiFi-nettverk som bruker færre, større basestasjoner for å dekke et større område. Rekkevidden til småcelle WiFi varierer avhengig av størrelsen på basestasjonen og antall basestasjoner som er i bruk i et gitt område. Generelt sett kan småcelle WiFi gi en rekkevidde på opptil 100 møter eller mer, og det kan dekke et område på opptil flere kvadratkilometer. Dette gjør det egnet for å like dekningen og kapasiteten i tette urbaniserte områder, eller i områder der det er høyt trådløst trafikktrykk. |

Småcelle WiFi er nytt teknologi så det er ikke mange eksempler på kommersiell bruk ennå, men noen av de mulige bruksområdene for småcelle WiFi er:

I offentlige områder kan småcelle wifi brukes i for eksempel flyplasser, togstasjoner, kjøpesenter eller parler for å gi høyhastighets internettilgang til besøkende.

Også i Hoteller og leiligheter kan det brukes til å gi bedre internettilgang til gjester og beboere.

Småcelle wifi kan dekke og forbedre dekningen og kapasiteten i tette, urbaniserte områder der den tradisjonelle WiFi-nettverket har problemer med å tilfredsstille traffikktrykket.

Småcelle WiFi kan brukes til å lage smarte byer som styrker kommunikasjonen mellom ulike enheter og sensorer, slik at dataene kan samles og analysere for å forbedre tjenestene i byen.

Småcelle WiFi kan også brukes i industrielle områder for å koble sammen ulike enheter og sensorer, slik at dataene kan samles og analyseres for å forbedre produktiviteten og effektiviten.

|

| Storcelle: 4G/5G |

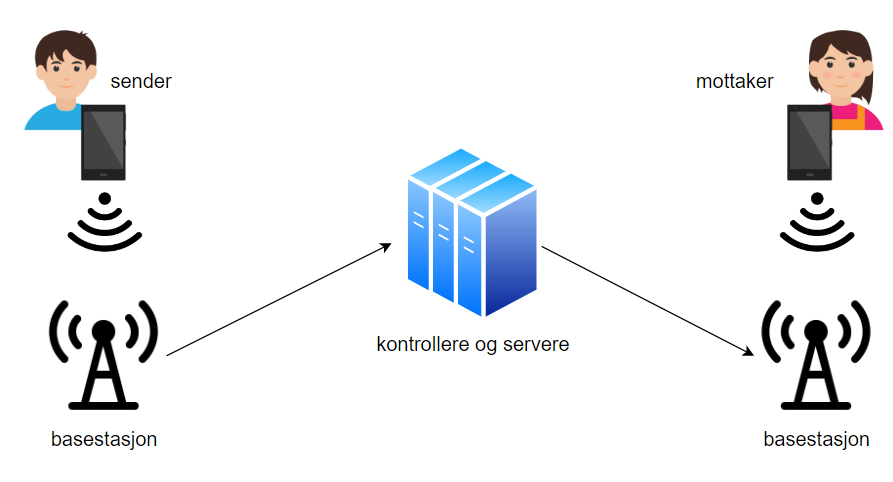

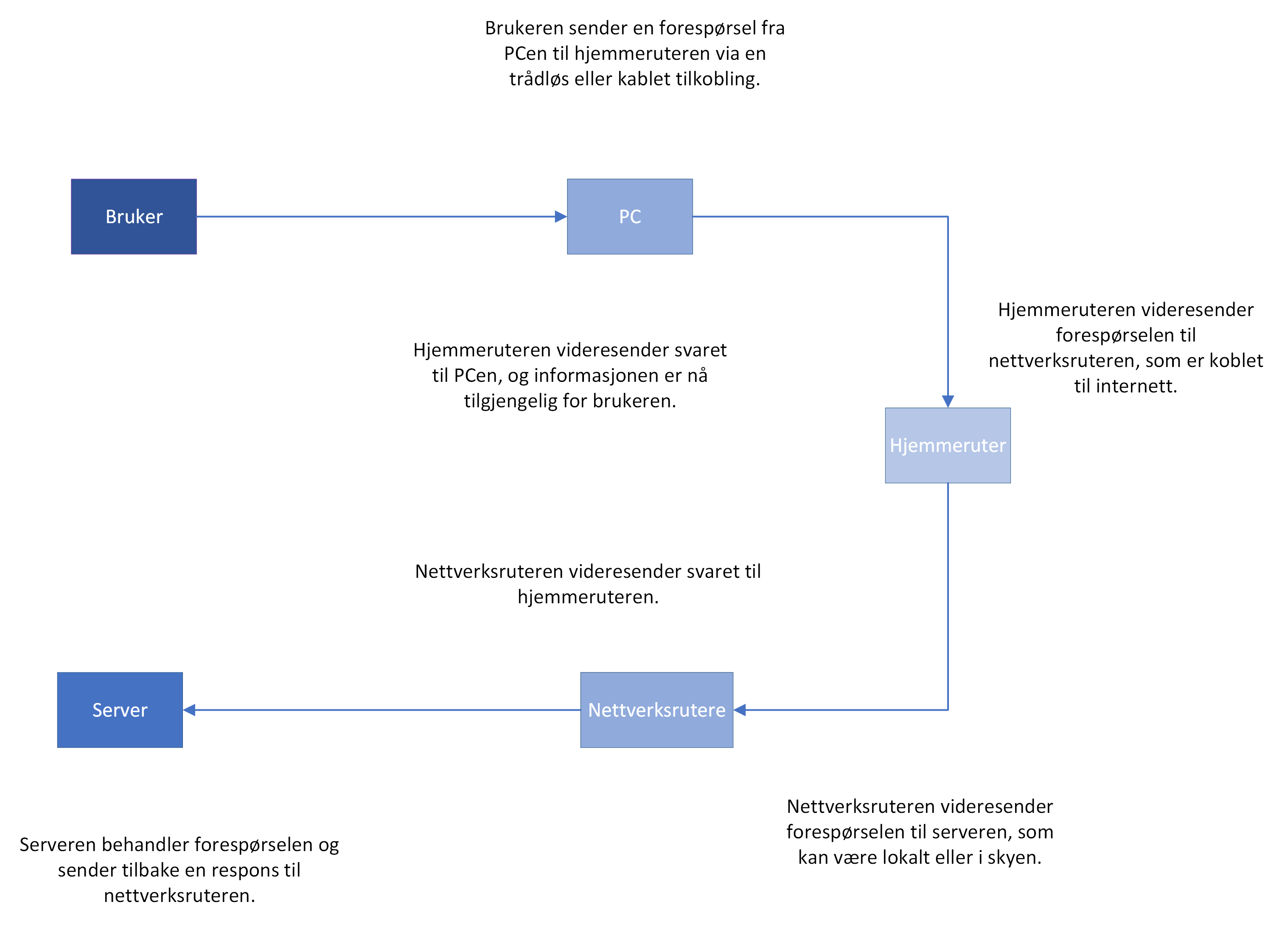

Storcelle 4G eller 5G bruker store celler e/ basestasjoner for å dekke et stort område. De gir høyhastighets internettilgang og kommunikasjon til telefoner og andre mobile enheter. Rekkevidden til storcelle 4G og 5G varierer avhengig av typen basestasjon og den aktuelle nettverkskonfigurasjonen. Generelt sett kan storcelle 4G gi en rekkevidde på opptil 45km eller mer, mens 5G kan gi en rekkevidde på opptil 500 meter eller mer. 5G har større båndbredde, og mindre forsinkelse enn 4G. |

Storcelle 4G og 5G blir brukt svært mye så det er mange eksempler på bruk av disse teknologiene.

Storcelle 4G og 5G blir brukt å mobiltelefoner for å gi dem internettilgang og kommunikasjonsmuligheter. Det gir høye hastigheter og bedre dekning enn tidligere generasjoner av mobilnettverk.

Storcelle 5G kan brukes for å koble sammen biler i en bil-til-bil-kommunikasjon i sanntid for å forbedre trafikksikkerheten og gjøre automatisert kjøring mulig. Som småcelle wifi kan storcelle 5Gogså brukes for å samle og analysere data for å forberede tjenester i byen, og effektivitet og produktivitet i industrielle miljøer.

Det gir også mulighet for å koble flere enheter samtidig med lav forsinkelse, dette gir mulighet for å bruke Virtual og Augmented Reality i større skala, både i underholdning og i industrielle applikasjoner.

Mobile Switching Center (MSC):

Et mobiltelenetts sentrale nettverkselement er Mobile Switching Center (MSC). Samtaler og meldinger byttes og rutes til og fra mobile enheter av den. MSC fungerer som forbindelsespunktet mellom mobilnettet og andre nettverk, slik som det public switched telephone network (PSTN). I tillegg tilbyr den overlevering, mobilitetsadministrasjon og samtaleruting (prosessen med å overføre en samtale eller dataforbindelse fra en celle til en annen når en bruker beveger seg gjennom nettverket). MSC har også ansvaret for å administrere radioressursene i nettverket, samt overvåke og overvåke forbindelsen mellom mobilenheten og basestasjonen. MSC spiller en avgjørende rolle for å sikre påliteligheten, effektiviteten og sikkerheten til mobile nettverkstjenester.

Mobile Switching Center (MSC) er fortsatt en avgjørende del av et 5G-nettverk, men det har endret seg for å imøtekomme de nye behovene og vanskelighetene som 5G presenterer. 5G MSC, ofte referert til som 5G Core Network, er ansvarlig for å tilby de samme grunnleggende tjenestene som de som tilbys av tidligere generasjoner av mobilnettverk, som samtaleruting og mobilitetsadministrasjon, men med tilleggsmuligheter for å støtte nye 5G-applikasjoner og brukssaker. 5G MSC støtter både standalone (SA) og non-standalone (NSA) nettverksdesign, som er en av hovedforskjellene mellom den og tidligere generasjoner. Dataplanet til NSA-arkitekturen leveres av 5G MSC, mens kontrollplanet leveres av LTE-nettverket. På den annen side tilbyr SA-arkitekturen en helt ny kontroll- og dataplaninfrastruktur som er skreddersydd for 5G-applikasjoner. 5G MSC støtter network slicing, som gjør det mulig for operatører å bygge flere virtuelle nettverk på toppen av et enkelt fysisk nettverk, som er en annen forskjell. Fordi forbrukere og bedrifter har ulike behov for quality of service (QoS), kan flere operatører nå gi disse brukerne en rekke tjenester og muligheter.

For å møte den økende etterspørselen etter raskere datahastigheter og mer nettverkskapasitet, er 5G MSC også laget for å være mer tilpasningsdyktig og skalerbar enn tidligere generasjoner. Dette oppnås ved å bruke skybaserte teknologier som muliggjør rask distribusjon og tilpasningsdyktig kontroll av nettverksressurser, som virtualisering og containerisering.

Samlet sett avhenger suksessen til 5G-nettverk av 5G MSC, som er avgjørende for å tillate nye 5G-tjenester og brukstilfeller.

|

| Satelitt |

Satellitter er i jordas bane og dekker et større område en basestasjoner kan, inkludert områder som de ikke når. Rekkevidden for satellittkommunikasjon avhenger av typen satellitt og nettverkskonfigurasjon. Generelt sett kan en LEO (Low Earth Orbit) satellitt gi en rekkevidde på opptil 2000km eller mer, mens en GEO (Geostationary Orbit) satellitt kan gi en rekkevidde på opptil 36000 km eller mer. |

Satellittkommunikasjon er ofte brukt for å gi internettilgang og kommunikasjonsmuligheter til områder som ikke er dekket av tradisjonelle trådløse nettverk, for eksempel i avsidesliggende områder, på havet eller i lufta. Det kan også brukes i applikasjoner som «maritim» kommunikasjon, redning og beredskap, og for å levere TV og radio signaler.

Maritim kommunikasjon er at satellitten brukes til å gi kommunikasjonsmuligheter til skip og andre maritime enheter, slik at de kan holde kontakt med landbasert personell og andre skip.

I luftfart og romfart brukes de for å gi kommunikasjonsmuligheter til fly og romfartøy, slike at de kan holde kontakt med jordbaserte kontrollsentre. Satellitter er også viktige for å gi kommunikasjonsmuligheter til redningsteam og beredskapspersonell i nødstilfeller eller katastrofer.

|